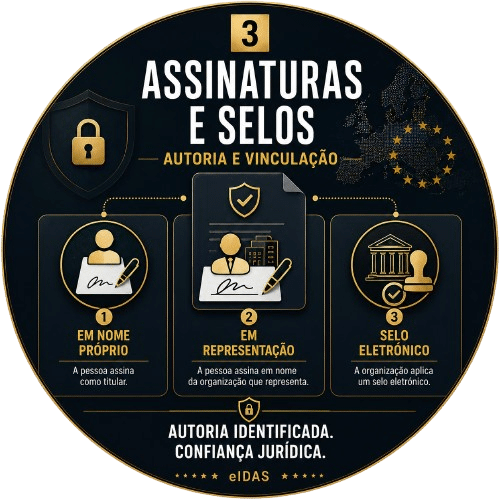

3️⃣ Já utilizam assinaturas e selos eletrónicos? Identidade Digital · Serviços de Confiança Porque distinguir assinatura, assinatura em representação e selo eletrónico é mais importante do que parece. CONFIDEBAT BU2 Identidade Digital & eIDAS BU4 Cyber Compliance Ao longo desta série temos vindo a tratar da presença digital juridicamente válida, confiável e sustentável no tempo. Começámos pelo website (Tema 1) e passámos pelas comunicações por email (Tema 2). Eram, em ambos os casos, canais: a[…]

Destruidora profissional CFD50P705 em análise

CFD50P705 em análise: destruidora profissional P-7 | CONFIDEBAT Review · Destruição Segura · Nível P-7 CFD50P705 em análise: destruidora profissional P-7 para o grau máximo de classificação Análise técnica detalhada da destruidora P-7 da CONFIDEBAT. Para organizações que tratam informação ao grau Muito Secreto (SEGNAC1), é o equipamento que entrega o nível máximo de granulometria em formato corporativo — sem recurso a serviço externo nem a infraestrutura industrial. CONFIDEBAT · Ref. CFD50P705-BD5005 · Preço: 1.950[…]

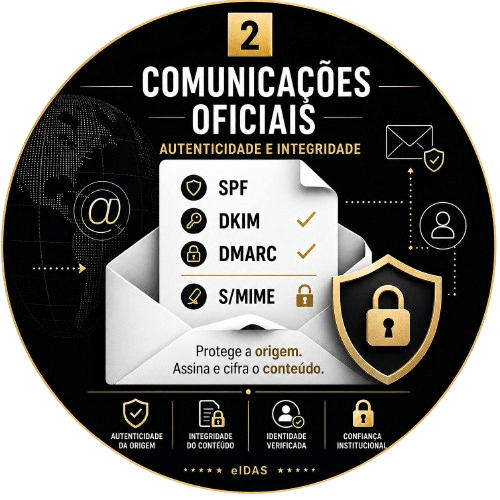

COMUNICAÇÕES OFICIAIS, Protegidas ou falsificáveis?

2️⃣ As comunicações por e-mail estão protegidas contra usurpação de identidade e falsificação de conteúdos? Segurança da Informação · Identidade Digital Porque é que o email continua a ser o elo mais fraco da identidade organizacional, e o que fazer quanto a isso. CONFIDEBAT BU2 Identidade Digital & eIDAS BU4 Cyber Compliance O email continua a ser um dos principais canais de comunicação oficial das organizações: propostas, instruções de pagamento, comunicações contratuais, notificações, pareceres, respostas[…]

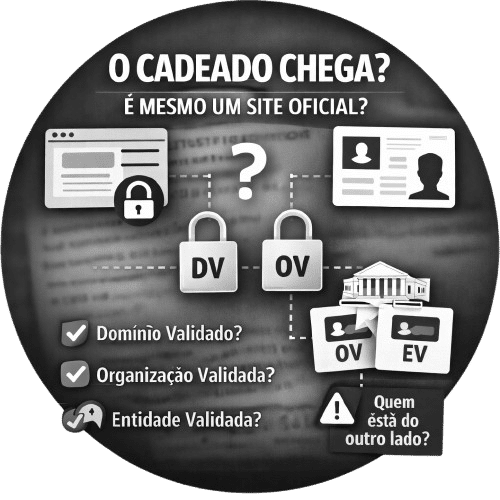

O certificado do website identifica efetivamente a organização, ou apenas cifra a ligação?

1️⃣ O certificado do website identifica efetivamente a organização, ou apenas cifra a ligação? CONFIDEBAT · eIDAS360™ · Identidade Digital O cadeado no browser não é, por si só, uma prova de confiança. É apenas o sinal visível de que a ligação está cifrada. A verdadeira questão é outra: quem está do outro lado dessa ligação? CONFIDEBAT Confiança Digital Leitura: ~12 min Muitas organizações vivem sob a falsa segurança de que um cadeado no browser[…]

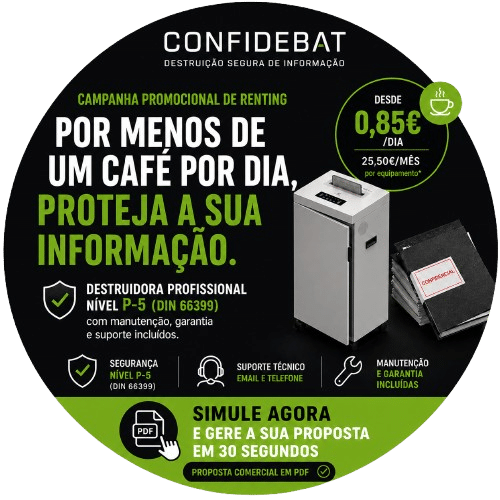

Alta segurança com tudo incluído, por menos do que UM CAFÉ POR DIA. ☕️

Por menos do que um café por dia, a sua organização pode dispor de uma DESTRUIDORA profissional de ALTA SEGURANÇA e eliminar uma fonte objetiva de incumprimento. Sim, falamos de incumprimento legal. ⚖️ A destruição de informação classificada não é um tema exclusivo da Defesa ou dos Serviços de Informações. Muitos organismos públicos e empresas têm o dever legal de tratar documentos classificados, mesmo que o façam raramente. E é aqui que reside o risco:[…]

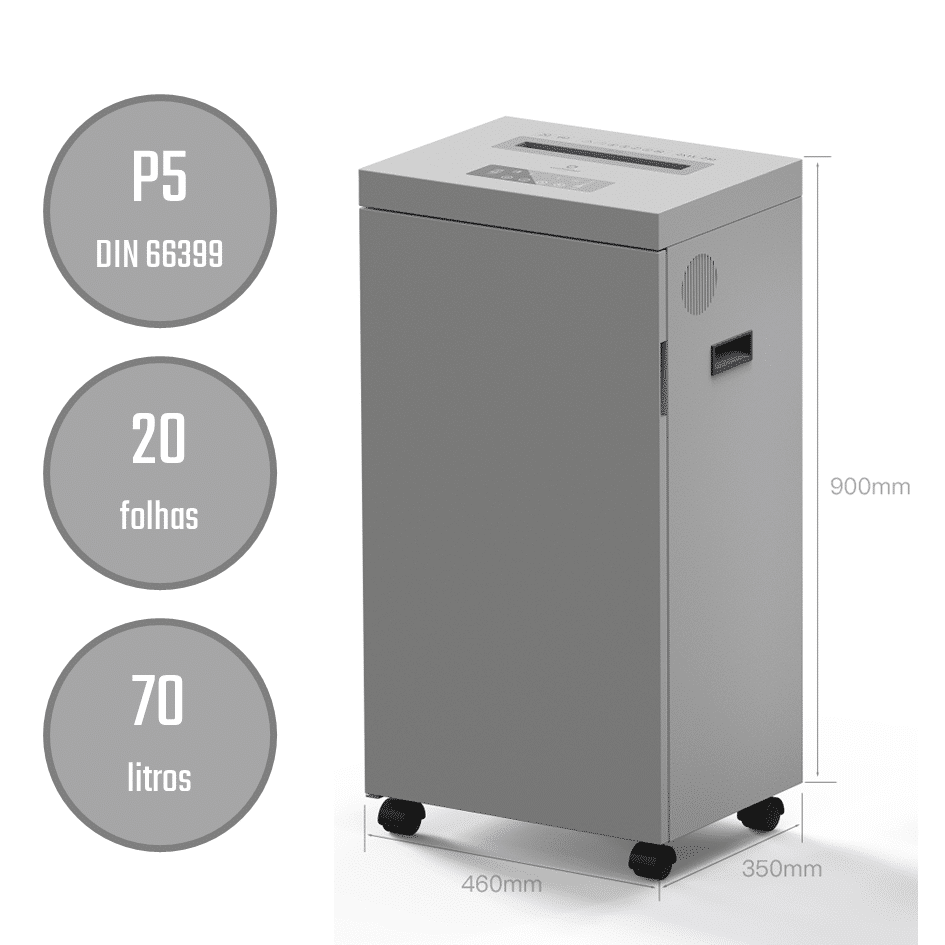

Destruidora profissional CFD70P520 em análise

Esta análise técnica examina a destruidora profissional CFD70P520 de nível P-5 (DIN 66399) — o equipamento indicado para organizações que processam documentação classificada ao grau Confidencial (SEGNAC1) ou dados pessoais de categorias especiais ao abrigo do RGPD. Avaliamos especificações, capacidade de destruição, ciclo de trabalho e adequação a PME e departamentos públicos.

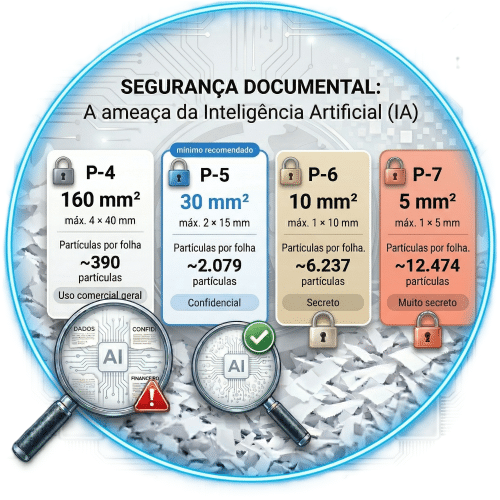

Segurança Documental | A ameaça da Inteligência Artificial (IA)

A inteligência artificial mudou o que significa destruir informação. Técnicas de visão computacional e deep learning permitem hoje reconstruir documentos a partir de fragmentos de papel. Neste artigo explicamos porque é que, em 2026, níveis de destruição abaixo de P-5 já não são prudentes para documentação sensível — e o que a sua organização deve fazer.

DEEPFAKES: perceção e legalidade com o eIDAS 2.0

Os deepfakes deixaram de ser apenas um problema de desinformação ou manipulação visual. No contexto da identidade digital e dos serviços de confiança, passaram a representar uma ameaça concreta à integridade dos processos de prova de identidade remota. A evolução normativa europeia, em especial através da ETSI TS 119 461 v2.1.1 e da CEN/TS 18099, está a elevar o nível de exigência técnica, laboratorial e regulatória aplicável a estes sistemas.

Apresentamos uma novidade: O serviço Cyber360™ by CONFIDEBAT

A compliance dá-lhe a certificação. A realidade exige proteção e resiliência. Num contexto marcado por exigências como NIS2, DORA e ISO/IEC 27001, muitas organizações continuam focadas em demonstrar conformidade — mas sem garantir capacidade real de resposta a incidentes. É precisamente esse gap que o Cyber360™ by CONFIDEBAT resolve. 🔍 O que fazemos, na prática O Cyber360™ não é apenas um assessment — é um modelo estruturado de evolução da maturidade em cibersegurança, orientado à[…]

📣Apresentamos uma novidade: O serviço IC360™ by CONFIDEBAT

Segurança da Informação Classificada A sua organização consegue provar que controla a Informação Classificada? Ter políticas escritas não é suficiente. Numa auditoria ou inspeção, o que conta é a capacidade de demonstrar controlo real — com evidências, rastreabilidade e responsabilidades definidas. Para muitas organizações, essa capacidade ainda não existe. O problema que ninguém quer encontrar tarde demais Organizações que trabalham com Informação Classificada (IC) — seja no acesso a IC do Estado, seja na sua[…]

📣Apresentamos uma novidade: O serviço eIDAS 360™ by CONFIDEBAT

📄 A presença e comunicação digital com validade jurídica da sua organização está mesmo assegurada? A Ilusão da Digitalização ⚠️ Muitas organizações acreditam que a transformação digital está concluída porque já usam assinatura eletrónica nos seus processos diários. Enviam contratos por email, aprovam faturas em plataformas online e sentem que ganharam eficiência. Mas há uma pergunta crítica que poucos gestores fazem: ❓ “Assinar” ou “selar” digitalmente é o mesmo que garantir validade jurídica e força[…]

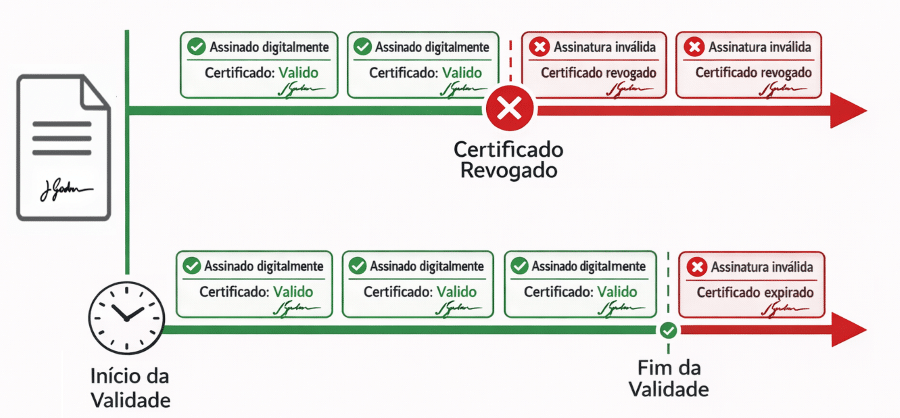

✍️ SABIA QUE A DATA DO SEU COMPUTADOR PODE INVALIDAR UMA ASSINATURA QUALIFICADA?❌🔐🕒

É um erro comum. Muitas pessoas assumem que, ao assinar com Assinatura Eletrónica Qualificada (AEQ), por exemplo, com o Cartão de Cidadão ou Chave Móvel Digital, o documento fica “válido” para sempre. ⚠️ Mas é um MITO ⚠️ A imagem anterior mostra exatamente o que acontece se a assinatura for feita apenas com a hora local da máquina. O RESULTADO? Assim que o seu certificado expira ou se antecipadamente for revogado, a validade da assinatura[…]

APRESENTAMOS O SSL/TLS (CONFIDEBAT) CHECKER

O HTTPS PROTEGE (CIFRA), MAS NÃO IDENTIFICA. COMO É QUE SABEMOS A QUEM PERTENCE UM WEBSITE? A SEGURANÇA DOS SERVIÇOS TEM DE IR ALÉM DO CADEADO 🏛️🔐 Valide aqui o certificado digital do website da sua ORGANIZAÇÃO (use com moderação… pois é viciante😉).

🔏 COMO É QUE SABEMOS A QUEM PERTENCE UM WEBSITE? O CADEADO NÃO CHEGA

Já alguma vez pediu uma certidão online (baseado em factos reais 🤯)? Se sim, aposto que o processo começou como começa hoje quase tudo: abriu o Google e escreveu “certidão online”, em poucos segundos aparecem os resultados da pesquisa e fez aquilo que 99% das pessoas fazem: clicou no primeiro (ou num dos primeiros). Neste exemplo em particular, de uma pesquisa real por “certidão online”, surgiram, os seguintes resultados: Neste caso, a diferença entre o[…]

MODELOS PARA DESTRUIÇÃO IN-HOUSE

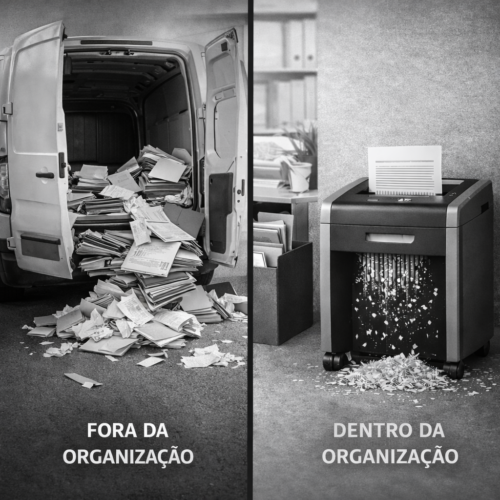

Na prática, existem diferentes formas de operacionalizar a destruição segura de informação dentro da organização. A aquisição direta de destruidoras pode fazer sentido em determinados contextos. O aluguer operacional surge como uma alternativa válida noutros cenários, permitindo custos previsíveis, manutenção incluída e rápida implementação. O essencial, não é o modelo escolhido, mas sim garantir que a destruição é feita dentro de portas, com níveis de segurança adequados ao valor da informação tratada.

DESTRUICAO IN-HOUSE COMO MEDIDA FUNDAMENTAL DE SEGURANÇA

Muitas organizações ainda olham para a eliminação de dados como um detalhe logístico. Mas a verdade é outra: a destruição de informação crítica é uma medida de segurança ativa. Embora existam vários modelos, manter este processo “DENTRO DE PORTAS” oferece vantagens claras: Independentemente do modelo de aquisição, a destruição interna não é apenas uma escolha operacional, é uma decisão fundamental de gestão de risco.

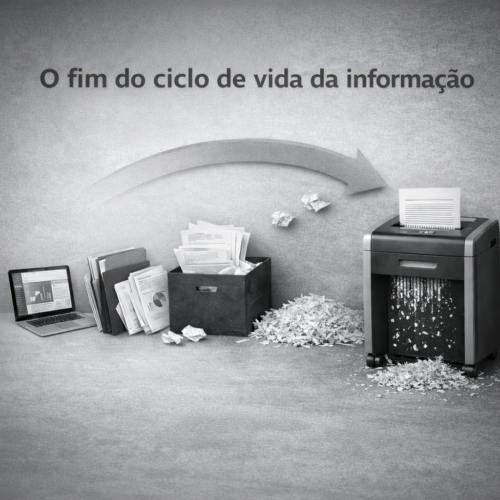

O FIM DO CICLO DE VIDA DA INFORMAÇÃO

A maioria das organizações investe fortemente no controlo do acesso à informação. No entanto, o que acontece à informação quando deixa de ser necessária é, muitas vezes, tratado de forma simplista. A destruição documental realizada fora da organização introduz dependências, reduz o controlo sobre o processo efetivo de destruição e fragiliza a cadeia de custódia da informação. A eliminação segura é uma decisão de segurança da informação, com impacto direto no risco e na conformidade.[…]

🆕🚀 RENTING de DESTRUIDORAS DE ALTA SEGRUANÇA — NOVO SERVIÇO CONFIDEBAT

Mais uma opção para garantir destruição segura IN-HOUSE.

Na CONFIDEBAT continuamos a disponibilizar venda direta de destruidoras profissionais de alta segurança — e essa continua a ser uma excelente opção para muitas organizações.

Mas para quem precisa de continuidade operacional, sem investimento inicial, apresentamos uma segunda opção: O Renting, ou aluguer operacional.

Compra ou Renting, a escolha é sua.

💥 É PARA DESTRUIR … OU FINGIR QUE ESTAMOS A DESTRUIR?

Organismos públicos e empresas estão a optar por realizar a destruição de documentos internamente, evitando a subcontratação deste serviço. Uma opção que consideramos acertada, dado que: Mas surge a pergunta essencial: Estamos no caminho certo, mas será que as características dos equipamentos são as mais adequadas? 🔐 O problema Falar em “eliminação de dados” é fácil. Mas eliminar não é o mesmo que destruir. No que concerne à proteção de dados pessoais (e Informação Classificada)[…]

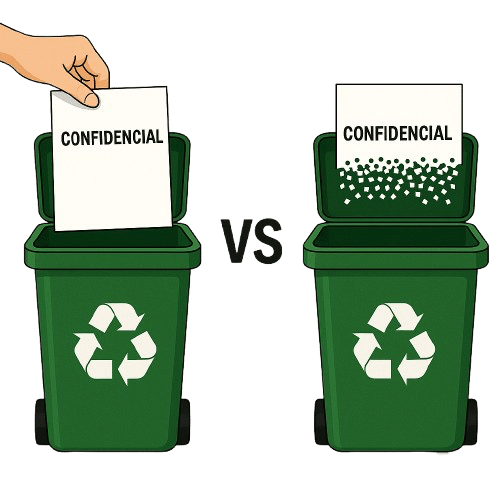

♻️ RECICLAR É DAR NOVA VIDA AO PAPEL. MAS … E A INFORMAÇÃO?

Colocar documentos no ecoponto é um gesto ambientalmente responsável. Mas quando esses documentos contêm dados sensíveis, há um risco invisível: o papel será reciclado, mas a informação continuará intacta? Para um atacante ou concorrente, essa informação pode ser valiosa. Para a sua organização, pode significar: A reciclagem deve ser o destino final do papel — mas nunca da informação. A sequência correta é simples: Na CONFIDEBAT, garantimos que sustentabilidade e segurança andam de mãos dadas.[…]

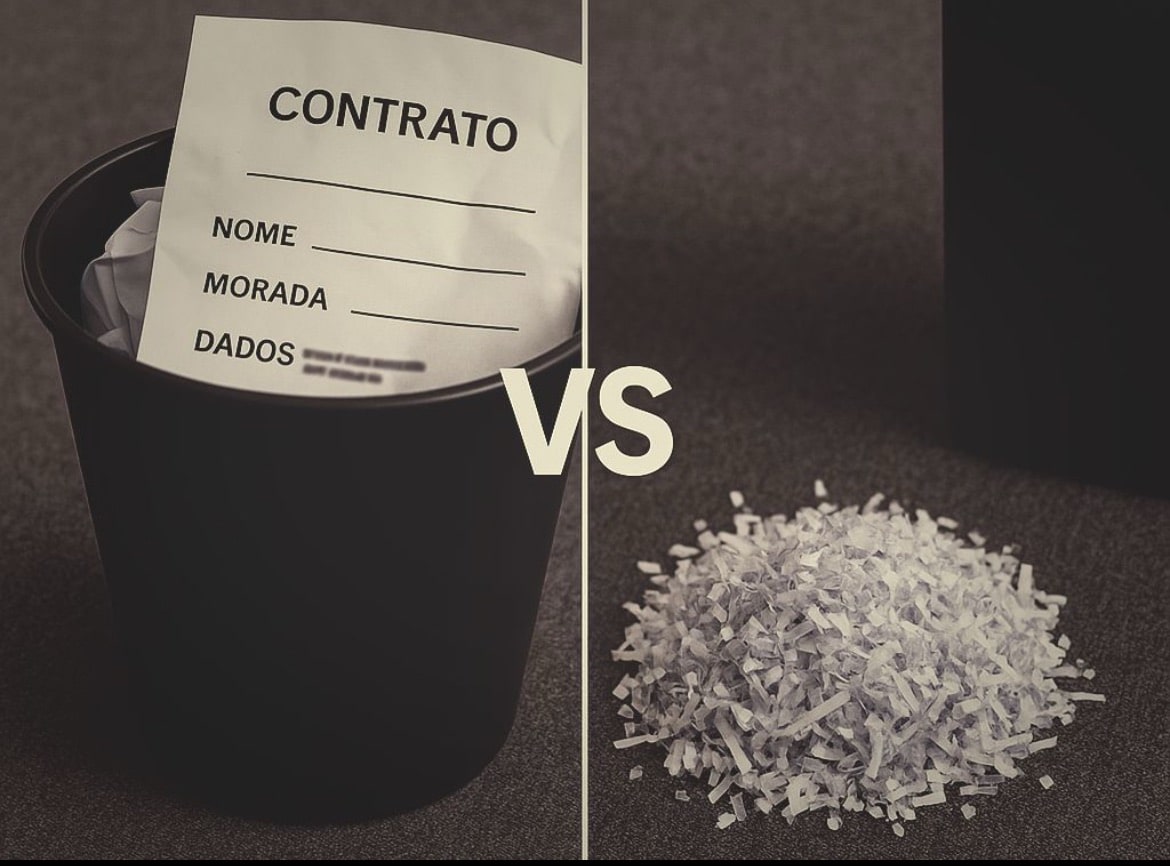

🗑️ O teste do cesto de lixo — preparados?

Proponha-se realizar o seguinte exercício:1 – Examine o caixote de lixo existente no seu gabinete.2 – Verifique se contém documentos com nomes, moradas, contratos, dados financeiros ou qualquer outra informação sensível.3 – Reflita sobre o destino que essa informação terá, sobretudo após a recolha diária feita pela equipa de limpeza. O risco não se limita ao mero ato de curiosidade interna. Pode evoluir para situações muito mais graves, como o acesso indevido por terceiros externos[…]

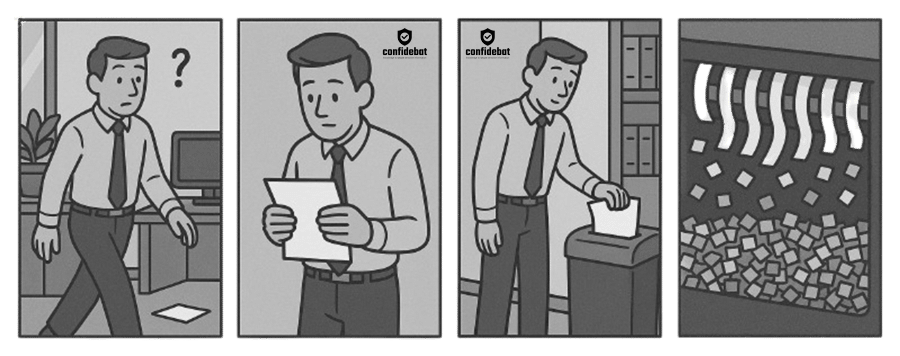

🕵️♂️ Atenção ao que fica esquecido

Uma história simples… mas com impacto real. 🔐 CONFIDEBAT — Segurança sem atalhos. Onde há papel, pode haver risco.

Onde há uma impressora🖨️, deve haver uma destruidora!

Destrua onde imprime! Impressoras → papel → cestos → informação → Destruidora. 🖨️ Se a organização imprime e fotocopia no local, então deve destruir no local. Opte por colocar destruidoras de documentos na zona das impressoras. Sempre que imprimimos, criamos um risco potencial: documentos físicos que acabam nos cestos de papel, muitas vezes com dados sensíveis ou Informação Classificada. A gestão da informação não termina ao clicar “Imprimir” ou “copiar”. Efetivamente não acaba no clique[…]

🔐 Segurança Digital … Fragilidade Analógica!

📄 Rascunhos, notas, apontamentos e impressões: a face esquecida da segurança da informação. Mesmo em organizações com maturidade digital elevada, o papel continua a (co)existir. Seja uma folha com notas de brainstorming de uma reunião, um rascunho de um plano estratégico, esboços de desenvolvimento de um novo produto ou até apontamentos manuscritos de uma reunião importante — o papel sobrevive. E com ele, muitas vezes, sobrevive também informação sensível, crítica e, por vezes, até aquela[…]

🎥 Destruição Total. Habilitado para informação MUITO SECRETA e SEGREDO de ESTADO.

🔒 CFD50P705 | Grau MUITO SECRETO | Nível P-7. Neste vídeo, apresentamos o Destruidor (PRO) de documentos – Nível P-7 (DIN 66399), concebido para dar resposta aos requisitos mais exigentes de segurança nacional. Este equipamento permite a destruição segura e irreversível de: ✅ Habilitado para a eliminação de informação classificada com o grau MUITO SECRETO, incluindo Segredo de Estado, assegura que não há qualquer possibilidade de reconstrução ou recuperação da informação. Quando o que está[…]

📄 Shred it. Forget it. 🧾📀💳

🔒 CFD70P520 | Grau CONFIDENCIAL | Nível P-5 O CFD70P520 é um destruidor de documentos de alta segurança, concebido para quem exige fiabilidade, discrição e conformidade total com os mais exigentes requisitos legais. Adequado para o grau CONFIDENCIAL , é baseado no nível P-5 segundo a norma DIN 66399, garante a destruição segura de papel, CDs, cartões e outros suportes de dados. Compacto e facilmente deslocável, é perfeito para utilização intensiva por vários utilizadores em[…]

A Implementação da Fatura Eletrónica: Obstáculos reais ou resistência à mudança?

O novo Programa do XXV Governo declarou de forma clara e contundente “guerra à burocracia” (🔗link), reconhecendo que o labirinto de normas, pareceres e autorizações enfrentado por empresas e cidadãos compromete — em vez de proteger — o interesse público. Sob o lema de um Estado mais eficiente, o Executivo compromete-se com medidas concretas para simplificar procedimentos, digitalizar serviços, reduzir o papel físico e responsabilizar quem decide. Neste quadro de reforma e modernização, a implementação[…]

As EUDI Wallet como peça central do Regulamento eIDAS

🟦 As EUDI Wallet como peça central do Regulamento eIDAS. Identidade Digital Europeia – EUDI Wallet Enquadramento geral e respostas às principais dúvidas O novo Regulamento eIDAS 2 (Regulamento (UE) 2024/1183), que altera o Regulamento original n.º 910/2014, introduz mudanças significativas no ecossistema da identificação eletrónica e dos serviços de confiança na União Europeia. Entre estas alterações destacam-se o alargamento do leque de serviços de confiança, o reforço das obrigações de interoperabilidade entre Estados-Membros e[…]

🚨Nova oferta formativa sobre Informação Classificada (IC)🚨

A CONFIDEBAT tem o prazer de anunciar o lançamento da sua nova oferta formativa, totalmente dedicada à proteção de informação classificada (IC). Alinhadas com as normas nacionais e internacionais, estas ações foram criadas para cobrir as diversas vertentes, adaptando-se a diferentes públicos e destinatários, desde executivos, gestores e profissionais de segurança da informação até à generalidade do pessoal da organização. Cada curso foi cuidadosamente desenhado para garantir que os participantes adquirem os conhecimentos essenciais para[…]

Boas Práticas de Eliminação de Documentos — A (agradável) descoberta da FT9 da DGLAB

Recentemente, deparamo-nos com a Ficha Técnica n.º 9 (FT9) da Direção-Geral do Livro, dos Arquivos e das Bibliotecas (DGLAB), intitulada “Boas Práticas de Eliminação de Documentos”. Confessamos que não conhecíamos este documento, mas a sua leitura foi uma agradável surpresa. Trata-se de uma norma clara, prática e extremamente útil para qualquer organização que pretenda assegurar uma eliminação documental criteriosa, segura e com base em bons princípios para uma adequada gestão da informação. A FT9 apresenta[…]

🔐⚙️ Onde o desempenho encontra a segurança — sem falhas, sem desculpas. 🛡️✂️

Na CONFIDEBAT, acreditamos que a proteção da informação começa com os meios certos. Apresentamos o nosso Destruidor (PRO) documentos grau CONFIDENCIAL – nível P5 (DIN 66399). Um excelente equilíbrio entre eficiência operacional e segurança na destruição de dados. Porquê escolher este modelo? 🔐 Alta Segurança – Corte em partículas de 2x15mm, conforme nível P5 da norma DIN 66399, ideal para dados sensíveis e classificados (grau CONFIDENCIAL)⚙️ Desempenho consistente – Preparado para uso contínuo em ambientes[…]

⚠️🔒 Quando a informação é MUITO SECRETA… a destruição tem de ser TOTAL. 🔥🛡️

Quando se trata de proteger documentos muito secretos, não há margem para falhas. O🔗Destruidor (PRO) documentos grau MUITO SECRETO – nível P7 (DIN 66399)🔗 da Confidebat foi feito para eliminar o risco – totalmente. Este é o equipamento usado por quem trata informação estratégica, classificada, vital para a segurança nacional ou empresarial.Aqui, não se “destrói papel”.Aqui, elimina-se a possibilidade de reconstrução. Características que fazem a diferença: 🔒 Nível P7 – DIN 66399 – Corte extremo[…]

Já ouviu falar da Diretiva 1999/93/CE?

Já ouviu falar da Diretiva 1999/93/CE? Com o fim deste ano à porta, o ano de 2024 promete. Irá trazer a publicação do eIDAS 2.0, e com isso o início de novos métodos/formas de identificação eletrónica (eID), através carteiras digitais (eWallets) e da definição e criação de novos serviços de confiança, alguns com clara apetência para poderem ser utilizados com recurso a tecnologias disruptivas, como é o caso das blockchain. Se o enquadramento legislativo futuro[…]

Efeitos legais das assinaturas eletrónicas!

Efeitos legais das assinaturas eletrónicas! Porque é que apenas a assinatura eletrónica qualificada tem um efeito legal equivalente ao de uma assinatura manuscrita (artigo 26º do eIDAS) de acordo com a legislação europeia? e porque é que apenas os documentos eletrónicos que lhes seja aposta uma assinatura eletrónica qualificada têm força probatória (artigo 3º do Decreto-Lei 12/2021) de acordo com a legislação nacional? Para responder a estas duas questões, importa abordar certos aspetos (técnicos e[…]

qual a relevância do eIDAS para a transição e transformação digital?

O eIDAS (o Regulamento Europeu sobre Identificação Eletrónica e Serviços de Confiança para as transações eletrónicas no Mercado Interno) é um ato legislativo Europeu (da Comissão e do Conselho) que tem especial importância para a efetiva transição e transformação digital. O eIDAS estabelece um conjunto de normas técnicas e jurídicas que permite que as empresas e os cidadãos da União Europeia (UE), utilizem os meios de identificação eletrónica (seguros e autênticos) proporcionados pelas autoridades do[…]

Assinaturas electrónicas | É importante saber como assinar, mas mais importante é saber como validar.

As assinaturas electrónicas estão progressivamente a ser cada vez mais usadas. Algumas vezes por imposição legal, outras (felizmente cada vez mais) por visão estratégica, com o objetivo de reduzir custos, diminuir tempo de processamento ou por questões de sustentabilidade.

A importância do fator humano na avaliação do risco em sistemas de informação.

Nos tempos que correm, com a crescente preocupação com a cibersegurança, temos verificado que a temática da avaliação e gestão do risco associado à informação e aos sistemas de informação, ganhou particular importância, estando cada vez mais presente e requerido pelas diversas autoridades. Ao longo das últimas décadas, foram criadas diversas metodologias (e ferramentas associadas) para esse efeito. São exemplos de tal as/os seguintes: CRAMM (CCTA Risk Analysis and Management Method), NIST SP 800-30, EAR/Pilar[…]

trusted is now confidebat

trusted is now confidebat. No words needed

introdução às assinaturas eletrónicas

introdução às assinaturas eletrónicas Este é o primeiro vídeo (7 min ) de uma série de 3 sobre o tema. É o nosso contributo para uma maior/melhor compreensão sobre o tema das assinaturas eletrónicas, uma vez que está cada vez mais presente na sociedade. Sem entrar em detalhe, são tratados os seguintes pontos: Os seguintes serão sobre a assinatura eletrónica avançada (AdES) e depois sobre a assinatura electrónica qualificada (QES). ver o vídeo no

O eIDAS como motor da transição digital

A transição digital representa uma oportunidade para as organizações melhorarem os níveis de produtividade, potenciando a inovação e reduzindo os custos de contexto associados aos processos de negócios. Para poder ser efetiva, é necessário que o “fazer digital” proporcione as mesmas garantias legais que os processos tradicionais em “papel”. Mecanismos como os da identificação eletrónica (eID), assinaturas eletrónicas, selos (carimbos) eletrónicos, entre outros, poderão fazer a diferença na forma de trabalhar das organizações. O nosso[…]