🔏 COMO É QUE SABEMOS A QUEM PERTENCE UM WEBSITE? O CADEADO NÃO CHEGA

Já alguma vez pediu uma certidão online (baseado em factos reais 🤯)?

Se sim, aposto que o processo começou como começa hoje quase tudo: abriu o Google e escreveu “certidão online”, em poucos segundos aparecem os resultados da pesquisa e fez aquilo que 99% das pessoas fazem: clicou no primeiro (ou num dos primeiros).

Neste exemplo em particular, de uma pesquisa real por “certidão online”, surgiram, os seguintes resultados:

- https://e-registo.pt/

- https://www.predialonline.pt/PredialOnline/

- https://www.registo.com/

- https://www.civilonline.mj.pt/

- https://registo.justica.gov.pt/

Neste caso, a diferença entre o primeiro e os restantes, pode ser a diferença entre:

- entrar num circuito de intermediação privada (com custos adicionais e exposição de dados de forma inadvertida) e no pior cenário, sujeito a ação fraudulenta; ou

- usar um canal oficial do Estado.

O modelo de confiança digital atual

Este problema não é só “do utilizador”. É um problema do modelo de confiança digital que estamos a aceitar como normal.

Eu só quero pedir uma certidão, como sei que estou no sitio certo?

O utilizador quer o serviço, não está sensibilizado para a problemática de “avaliar a legitimidade do proprietário do domínio”. E neste caso em particular, o grande problema é que este tipo de pedidos envolve informação sensível e de alto valor, como:

- nome completo

- dados de identificação

- NIF

- dados do registo civil

- email e telefone

- morada

- e contexto do pedido (muitas vezes)

Este conjunto de dados pessoais, geridos de forma negligente ou de forma fraudulenta, pode gerar:

- exposição indevida

- campanhas de marketing não desejadas

- reutilização de dados

- retenção excessiva

- risco de engenharia social

- e, no limite, fraude por associação de identidade

A maioria das fraudes ocorre porque a validação da legitimidade dos websites é feita de forma superficial. A combinação de urgência, pressão psicológica e baixa literacia digital, aliada à inexistência de ferramentas simples de verificação, deixa o cidadão exposto.

O assunto deixa de ser a “certidão” e passa a ser um problemas de proteção de dados e da garantia da cadeia de confiança.

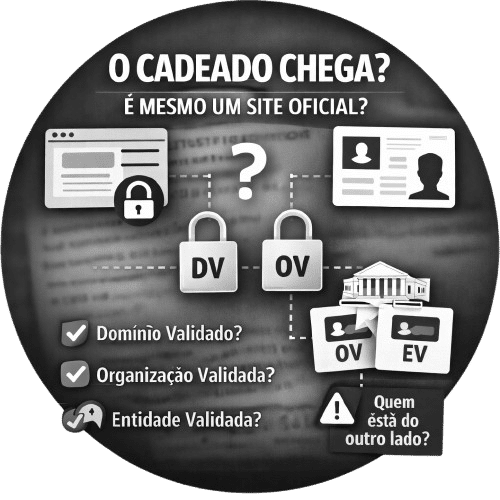

O mito do cadeado 🔒: HTTPS não prova que um site é oficial!

Este é o ponto mais importante, muita gente acredita que: “Se tem cadeado, é oficial e seguro”.

Nada mais falso.

O cadeado/HTTPS prova essencialmente isto:

- a ligação está cifrada;

- e o servidor controla o domínio usado naquela ligação;

Mas não prova:

- que a entidade é quem diz ser;

- que o serviço seja oficial;

- que não seja uma imitação;

- que não seja um domínio parecido com outro.

Hoje, qualquer pessoa pode:

- criar um site muito credível;

- obter HTTPS em minutos.

Portanto, o cadeado é necessário… mas é insuficiente.

Certificados digitais DV (Domain Validation) validam o domínio e o acesso ao website, mas não nos dizem quem é o proprietário

Mesmo quando um site é legítimo, o tipo de certificado mais comum é DV. E o DV diz essencialmente “eu sou o dono e tenho controlo sobre este domínio”

Para o caso concreto em apreço, não diz:

“esta entidade é o Estado”

“esta instituição é responsável por este serviço/website”

Identificamos pessoas com exigência “High” … mas e as instituições?

E então chegamos ao paradoxo, temos mecanismos fortes para o Estado validar o cidadão. Mas o cidadão tem mecanismos fracos (ou pouco visíveis) para validar o Estado.

Em Portugal temos mecanismos de identificação do cidadão excelentes (nível eIDAS LoA High), como o Cartão de Cidadão (CC) e Chave Móvel Digital (CMD), mas quem garante ao cidadão que está a interagir com a instituição certa? Qual a identidade da instituição do outro lado do ecrã?

O GOV.PT prova que dá para fazer melhor (e já faz)

E o mais interessante é que quando analisamos/observamos o website gov.pt, vemos que é possível identificar a entidade responsável, bem expressa no certificado digital: a Agência para a Reforma Tecnológica do Estado, IP; com o Distinguished Name (DN), C: PT | ST: Lisboa | L: Lisboa | O: Agência para a Reforma Tecnológica do Estado, IP | CN: gov.pt

Pode fazer a análise do seu website no:

Então a pergunta final é incontornável, porque é que este padrão não está generalizado em todos os portais públicos?

Faz sentido ter serviços críticos fora de gov.pt?

Se há serviços oficiais fora de gov.pt, como é que o cidadão distingue um domínio oficial de um domínio privado convincente?

Quanto mais fragmentado o ecossistema, mais difícil é a validação pelo cidadão.

Não faria sentido normalizar o uso de certificados OV/EV/QWAC nos websites do Estado?

Se o problema é confiança institucional, então faria sentido:

- obrigar OV (no mínimo) em todos os websites públicos;

- e em serviços críticos, exigir certificados digitais de autenticação de website com o padrão EV ou eIDAS QWAC (Qualified Website Autentication Certificate).

e nos casos onde tal não acontece, pelo menos estarem em subdomínios do gov.pt?

CONCLUSÃO: num Estado digital, o cidadão não pode ser o único a “provar identidade”

Deveremos avançar para concretizar um princípio simples: “Se o Estado exige prova de identidade ao cidadão, o Estado também deve apresentar prova de identidade ao cidadão”.

Checklist prático (antes de inserir dados pessoais)

Antes de avançar num pedido de certidão, pare 10 segundos e confirme:

- O domínio é claramente institucional? (

gov.pt,justica.gov.pt, etc) - Entrou por um portal oficial ou por pesquisa/anúncio?

- Está num resultado patrocinado?

- O site explica claramente se é oficial ou intermediário?

- Os dados pedidos são proporcionais ao pedido?

- O custo é o custo público ou inclui comissão?

Se houver dúvida, a regra é simples:

Não confie no cadeado🔒. Confirme a origem no certificado digital🔎🏛️.

Deixe um comentário